Det er en af mange russiske rapporter om påstået ukrainsk aggression, som Putin bruger til at retfærdiggøre sin militære handling i regionen.

Få dage efter optagelserne rammer internettet, piller borgerjournalister det russiske materiale godt og grundigt fra hinanden.

En Twitter-bruger benytter metadata fra videofilen og satellitbilleder til at geolokalisere billederne og finder ud af, at det hele er blevet filmet på

nøjagtigt samme sted, hvor Rusland tidligere har hævdet, at en granat har ødelagt en grænsepost.

Det var hverken CIA eller MI6, der afslørede det russiske fupnummer. Det var almindelige borgere, der benyttede open source-journalistik.

Borgerjournalistik giver enhver med en mobiltelefon mulighed for at dokumentere aktuelle begivenheder og producere indhold, som nu rutinemæssigt bruges af nyhedsorganisationer.

Open source-journalister starter ofte med offentliggjorte videofilm – og så anvender de ofte de samme efterforskningsteknikker, som benyttes af politi og efterretningstjenester. Nogle gange er rammen krig, andre gange er det mere i den lette, underholdende genre, som da den 19-årige college-studerende fra Florida Jack Sweeney skabte overskrifter i slutningen af januar i år, efter at det teknologifokuserede mediesite

Protocol offentliggjorde en profil om teenageren og tech-milliardæren Elon Musks bestræbelser på at lukke den unge amerikaners Twitter-konto ned.

Jack Sweeney havde gennem længere tid løbende offentliggjort Elon Musks flyrejser verden rundt ved hjælp af open source-teknikker. Twitter-kontoen

@elonjet fangede Musks opmærksomhed, og han spurgte i en direkte besked Sweeney: "Kan du fjerne det her? Det er en sikkerhedsrisiko”,

ifølge Business Insider, som har et skærmbillede af beskederne.

Jack Sweeney skulle en måned senere bruge sin open source-ekspertise over for Putins venner og give dem den samme dosis, som han havde udsat den flamboyante Musk for.

Bellingcat: et dybdeborende journalistisk fællesskab

Men hvor Jack Sweeney i første omgang benyttede open source-teknikker til at lave Twitter-larm for sjov, så er det engelske netværk Bellingcat ude i en mere samfundsmæssig public service-manøvre.

Englænderen

Eliot Higgins, en 32-årig college dropout, begyndte i 2012 at blogge om våben anvendt i krigen i Syrien ud fra billeder, der var lagt på de sociale medier. To år efter etablerede han

netværket Bellingcat, der er et dybdeborende journalistisk fællesskab, som trækker på et internationalt netværk bestående af journalister og borgere, der benytter åbne, tilgængelige kilder.

I 2014 opretter Eliot Higgins officielt Bellingcat med 15 ansatte og et kollektiv af frivillige, der samledes omkring opsigtsvækkende nyhedsbegivenheder, der har efterladt spor på YouTube, Facebook, Twitter og andre digitale medier. Foto: Getty Images

Bellingcat havde ramt rigtigt adskillige gange og imponeret omverdenen med viden, som var indsamlet via innovative digitale metoder.

Bellingcat er mest kendt for undersøgelsen og afsløringen af nedskydningen af et hollandsk fly over Ukraine, men Eliot Higgins og Bellingcat var også involveret i afdækningen af det famøse mordforsøg på den russiske, politiske aktivist

Aleksej Navalnyj, der blev forgiftet under en rejse til Tomsk i Sibirien i august 2020.

En nummerplade er ikke bare en nummerplade

Da den russiske invasion af Ukraine begynder at trække op, er Bellingcat igen på banen.

Hvad kan nummerplader fortælle os om bevægelsen af russiske militærkøretøjer mod grænsen til Ukraine? Temmelig meget. Takket være mængden af offentligt tilgængelige databaser

lykkedes det Bellingcat at identificere russiske nummerplader, og de kunne dermed bevise, at russiske militærkonvojer var i bevægelse tæt ved den ukrainske grænse.

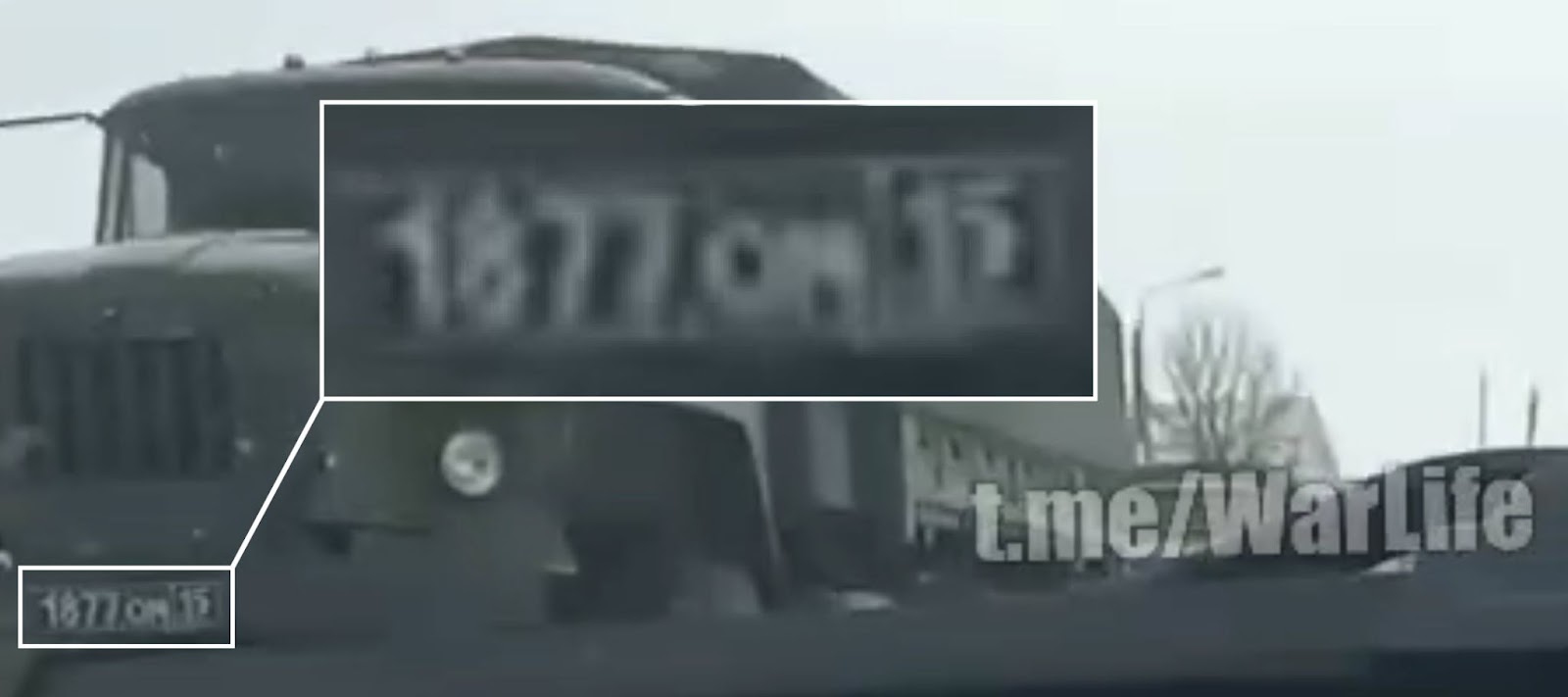

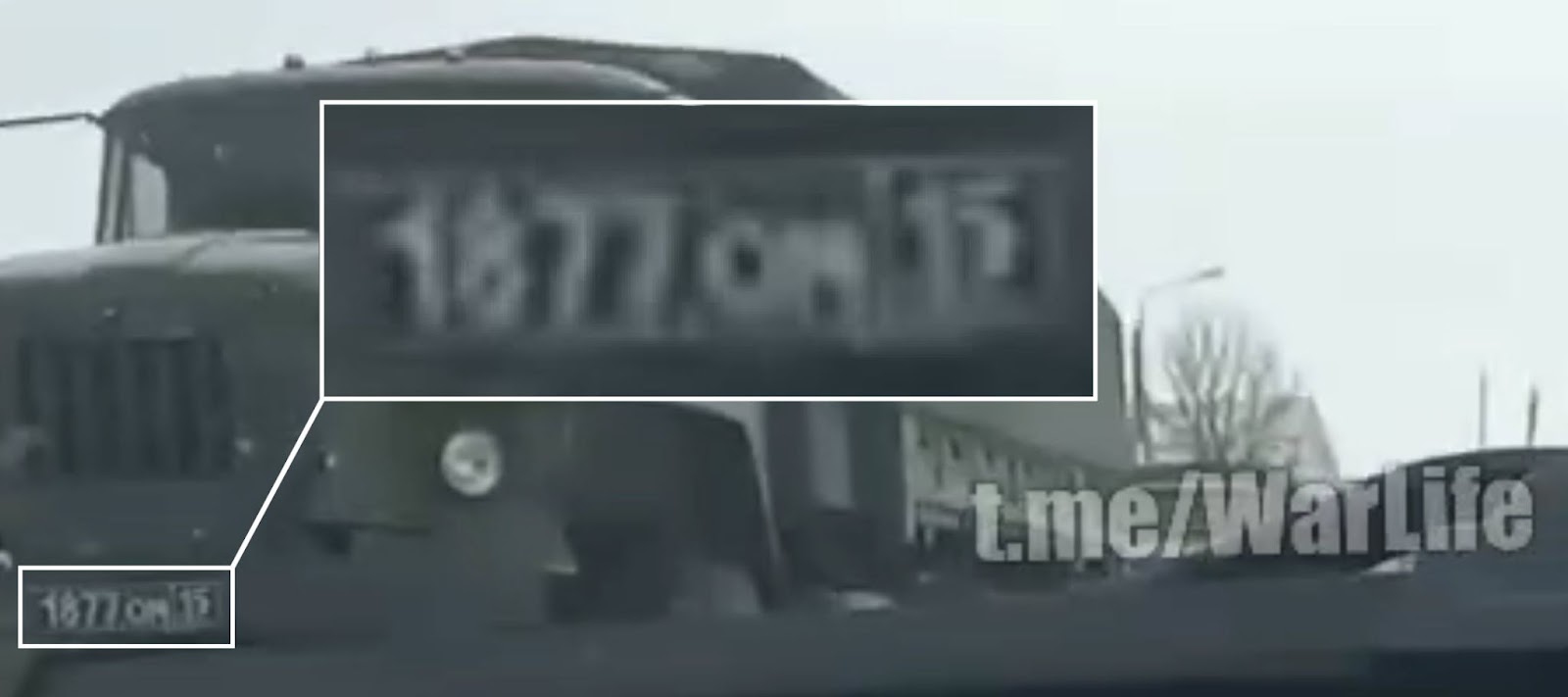

Den 5. februar delte en populær militær telegramkanal en

video, der angiveligt viser militærudstyr inden for 100 kilometer fra den ukrainske grænse i Ruslands Belgorod Oblast.

Næsten hver nummerplade i dette klip kan ikke skelnes, men mod slutningen kan én dog aflæses. Ved at undersøge videoen billede for billede opdager Bellingcat nummeret på den sorte plade: 1877ОМ15.

Efter at have identificeret nummerpladen lykkedes det Bellingcat at opspore det militære køretøjs proveniens, hvilket førte til bestyrket mistanke om russisk oprustning nær den ukrainske grænse. Foto: t.me/warlife

De første fire cifre og to bogstaver, 1877ОМ, er ikke vigtige, men de sidste to cifre, 15, fortæller gennem simple Google-søgninger Bellingcat, at dette køretøj er en del af Rosgvardia, Nationalgarden, i Ruslands indenrigsministerium. Dette giver analytikere anledning til bekymring om en eskalering i opbygningen af den russiske hær nær den ukrainske grænse i begyndelsen af februar.

En statsautoriseret hackerbevægelse

Hidtil har open source-journalistik været uorganiserede borgere og til dels det internationale netværk Bellingcat. Fælles for dem har været, at de har arbejdet på egen hånd.

Men da krigen er en realitet den 26. februar

annoncerer Ukraines vicepremierminister og minister for digital transformation, Mykhailo Fedorov, omkring klokken 21 lokal tid oprettelsen af en frivillig cyberhær i Ukraine.

Ukraines regering beder om frivillige fra landets hackerundergrund til at hjælpe med at beskytte kritisk infrastruktur og udføre cyberspionagemissioner mod russiske tropper.

"Vi har en masse talentfulde ukrainere i den digitale sfære: udviklere, cyberspecialister, designere, tekstforfattere, marketingfolk," sagde han i et indlæg på sin officielle Telegram-kanal. "Vi fortsætter med at kæmpe på cyberfronten."

Nu blev den borgerdrevne open source-journalistik institutionaliseret.

Ukraines vicepremierminister og minister for digital transformation, Mykhailo Fedorov, opfordrer til en ny cyberhær, der skal bekæmpe russerne med digitale våben. Foto: Getty Images

Da russiske styrker angreb byer over hele Ukraine, begyndte anmodninger om frivillige at dukke op på hacker-fora torsdag morgen i sidste uge.

Hvor er din ynglings oligark fløjet hen?

Oligarkerne i himlen

Langt væk fra Ukraine – i Florida i USA – overvejer den kreative nørd Jack Sweeney, hvad han kan gøre i konflikten mellem Rusland og Ukraine.

En måned efter sit digitale sammenstød med Elon Musk beslutter den amerikanske teenager sig for at udsætte russiske oligarker for den samme kost, som han udsatte Elon Musk for.

Jack Sweeney opretter en ny Twitter-konto,

@RUOligarchJets, der sporer, hvornår private jetfly, der ejes af Ruslands oligarker, letter og lander – og sender derefter lokationerne til over 167.000 følgere verden over.

Sweeney bruger offentlige data leveret af

ADS-B Exchange, et websted, der indsamler flydata i realtid, til at spore 39 private russiske jetfly tilhørende 19 oligarker.

"De fly, disse oligarker har, er helt skøre," sagde Sweeney til

Bloomberg og fortalte, hvordan Ruslands rigeste mennesker rejser med fly af kommerciel størrelse, herunder Airbus A319 og Boeing 737. "Deres fly er enorme sammenlignet med andre jetfly."

Om Putin bliver lige så træt af Jack Sweeney, som Elon Musk blev, er ikke godt at vide. Sweeney afviste for en måned siden Musks tilbud om 5.000 dollars og krævede 50.000 dollars, som han sagde, ville dække hans skolepenge og hjælpe ham med at købe en Tesla-bil. Måske kan Putin friste med et tilbud om en Lada.